Hola a todos/as,

Hoy vamos a ver cómo crear con SCCM 2012 R2 una política AntiMalware y desplegarla a una colección o varias colecciones.

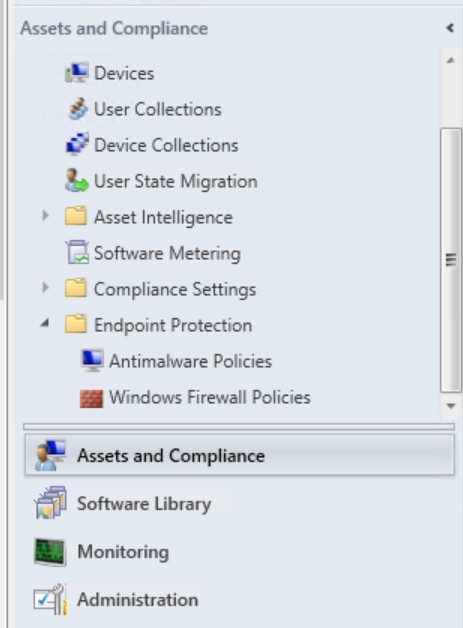

Vamos a ir al nodo “Assets and Compliance “(activos y Cumplimientos)

Hacemos clic en a “Endpoint Protection” y se desplegaran dos opciones elegimos “AntiMalware Policies “

Vamos a la Ribbon y hacemos clic en Create AntiMalware Policy

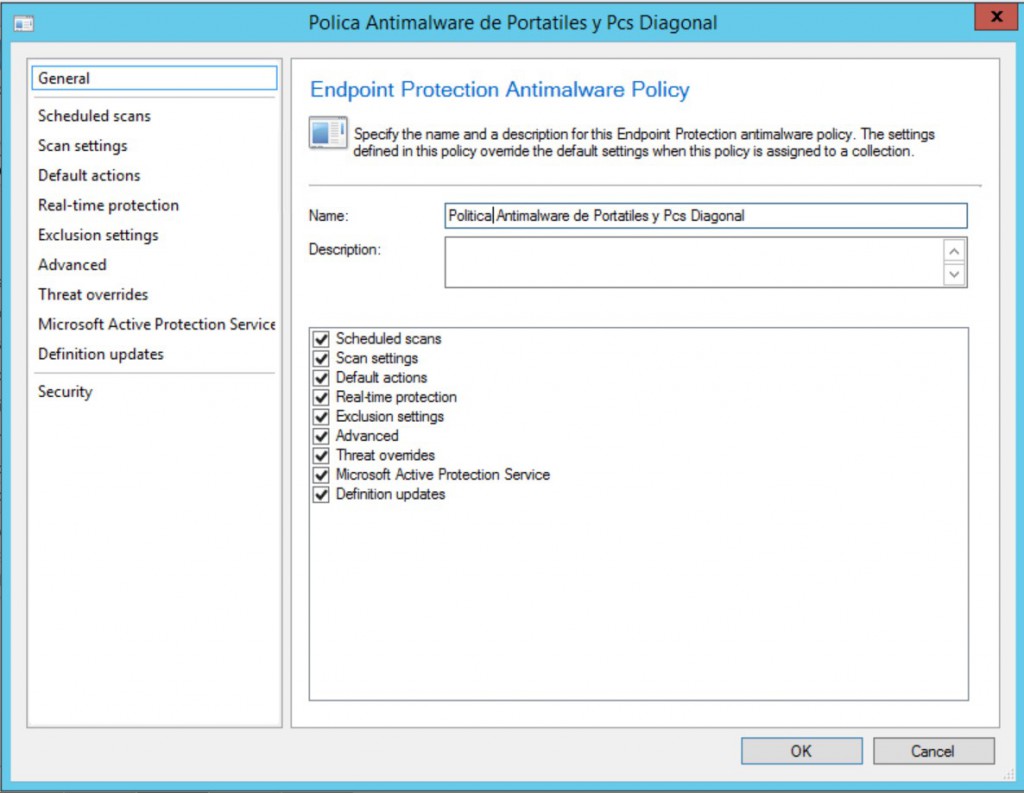

Se nos desplegara la siguiente ventana

Ponemos la descripción de nuestra política, por defecto cuando creamos una política viene las posibles opciones en blanco, seleccionamos las opciones que vamos a utilizar, Yo como quiero explicar todas las opciones posibles seleccionare todas.

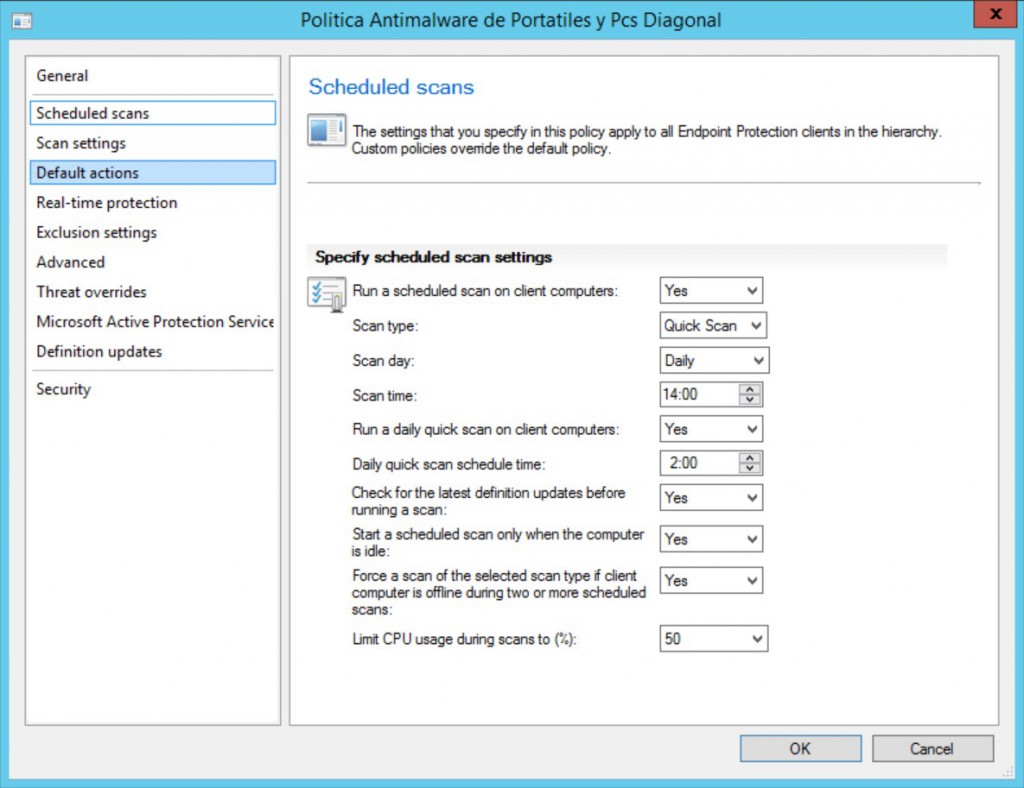

Scheduled scans (Exploraciones programadas)

Run a Schedules Scan On client Computers:

Esta opción si queremos un escaneo programado ordenadores clientes la opcion indica NO nosotros seleccionamos YES.

Scan Type:Tipo de escaneo rápido o completo en nuestro caso seleccionamos Full Scan.

Scan Day : Día programado para realizar la tarea de escaneo nosotros ponemos los Sabados .

Scan Time: Hora programada para realizar la tarea de escaneo nosotros ponemos a las 14:00.

Run a daily quick scan on client computers: correr diariamente un escaneo rápido.

Daily quick scan Schedule time: Hora de escaneo rápido diario nostros pondremos las 14:00

Check for the latest definition updates before running a scan:Ponemos Yes para que antes de escanear compruebe las ultimas actualizaciones de las definiciones.

Start a scheduled scan only when the computer is idle: Nosotros pondremos Yes para que realice el escaneo cuando el ordenador este inactivo.

Force a scan of the selected scan type if client computer is offline during two or more scheduled scans: Ponemos YES que fuerce un escaneo si el cliente ha estado desconectado durante dos o mas escaneos programados.

Limit CPU usage during scans ro(%) ponemos que el consumo del CPU durante el escaneo se limite a 50%.

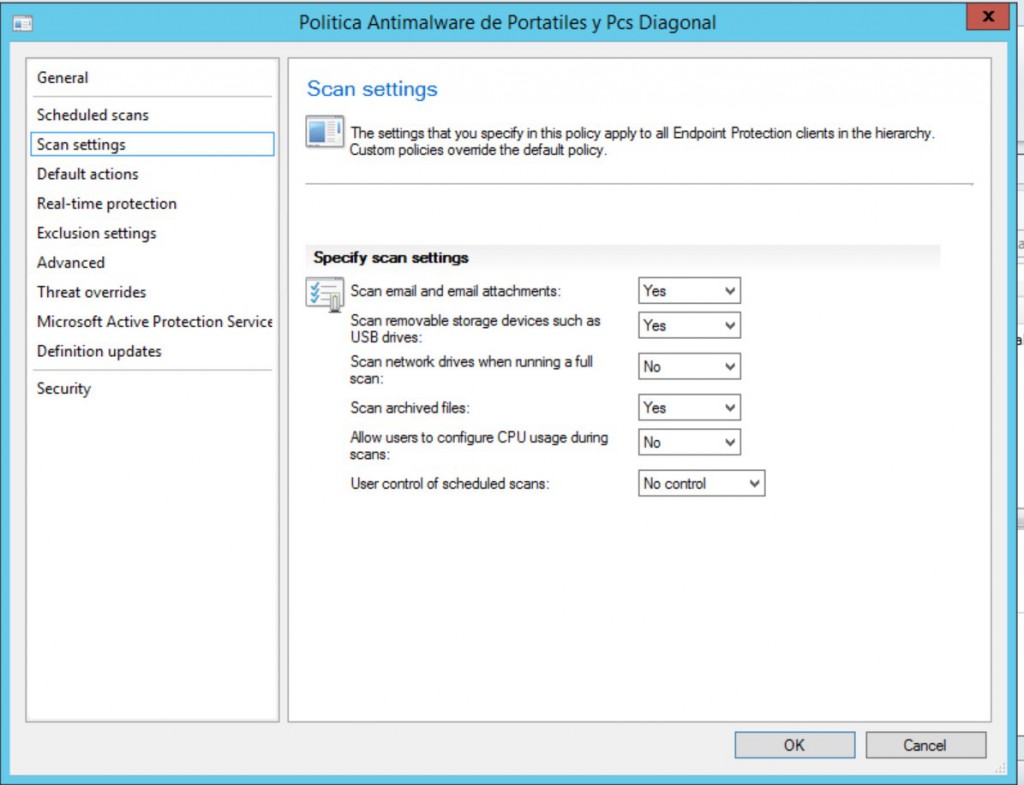

Seleccionamos Scan settings

Queremos que nos escaneen los Email y los ficheros adjuntos Ponemos Yes.

Queremos que nos escanee los Pendrive y discos USB ponemos Yes.

Queremos que nos escanee las unidades de red ponemos No.

Queremos que escanee los archivos almacenados ponemos Yes.

Queremos permitir que los usuarios configuren el consumo del CPU durante el escaneo ponemos No.

Queremos permitir que los usuarios controlen la programación de los escaneos ponemos No.

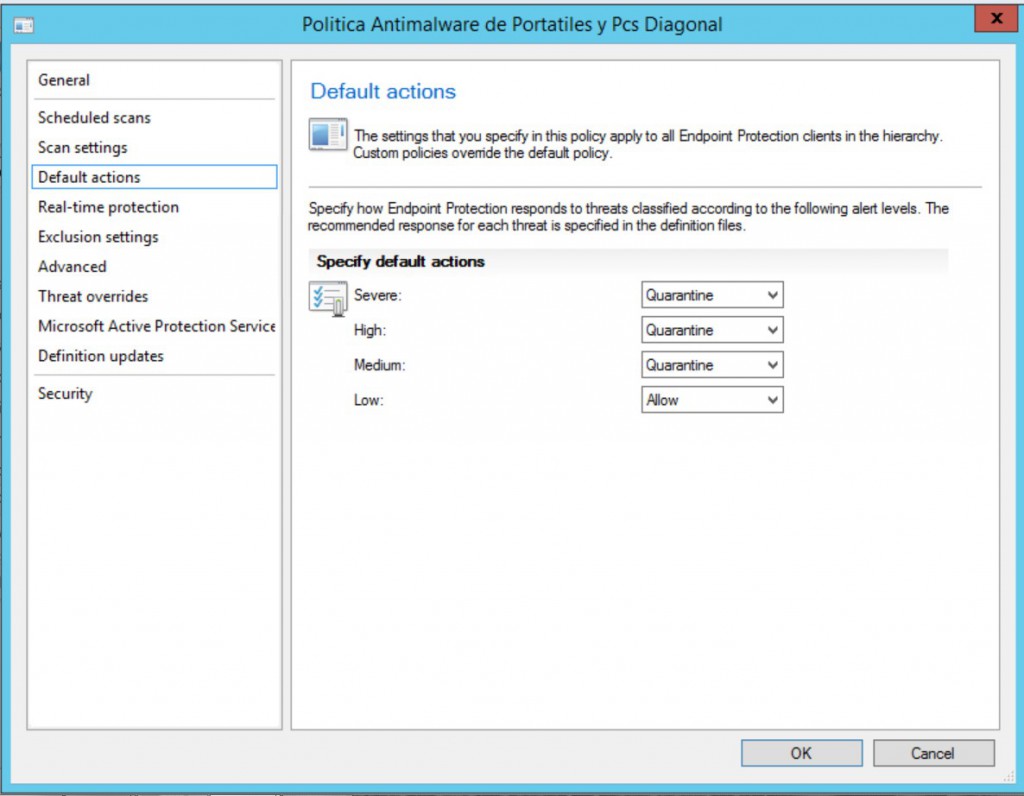

Seleccionamos Default actions

Aquí especificamos que acción tiene que realizar Enpoint Protection ante una amenaza y los niveles de la amenaza.

los dejamos por defecto.

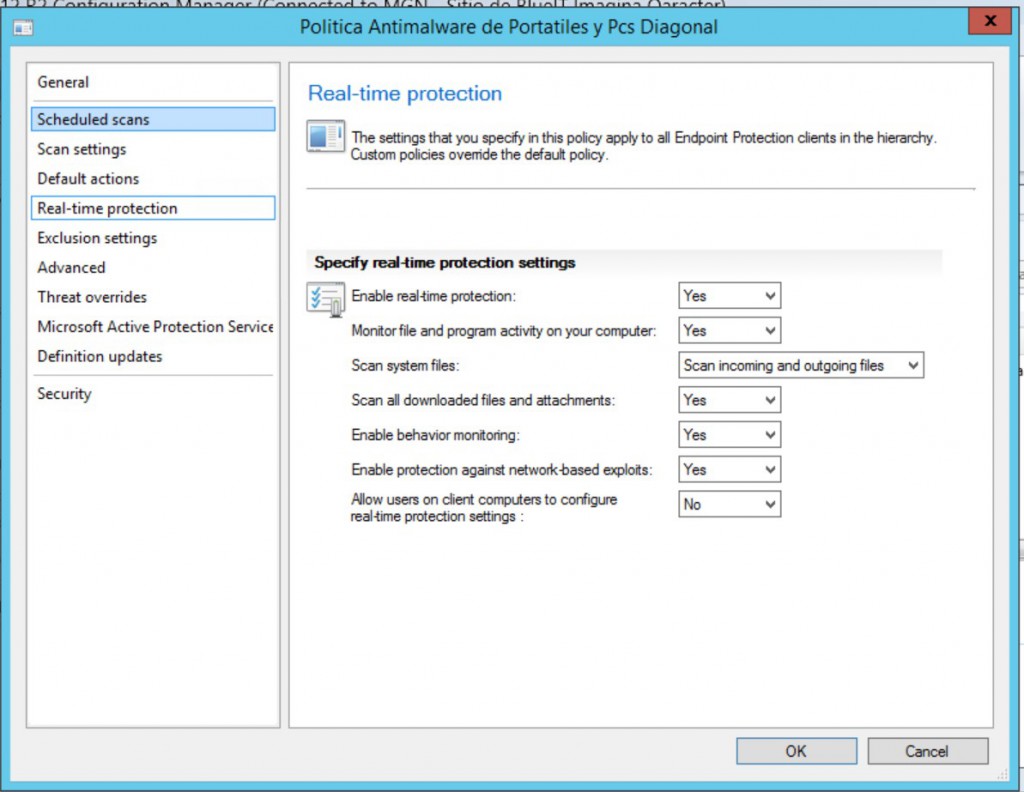

Seleccionamos Real-time protection

Lo dejamos todo por defecto.

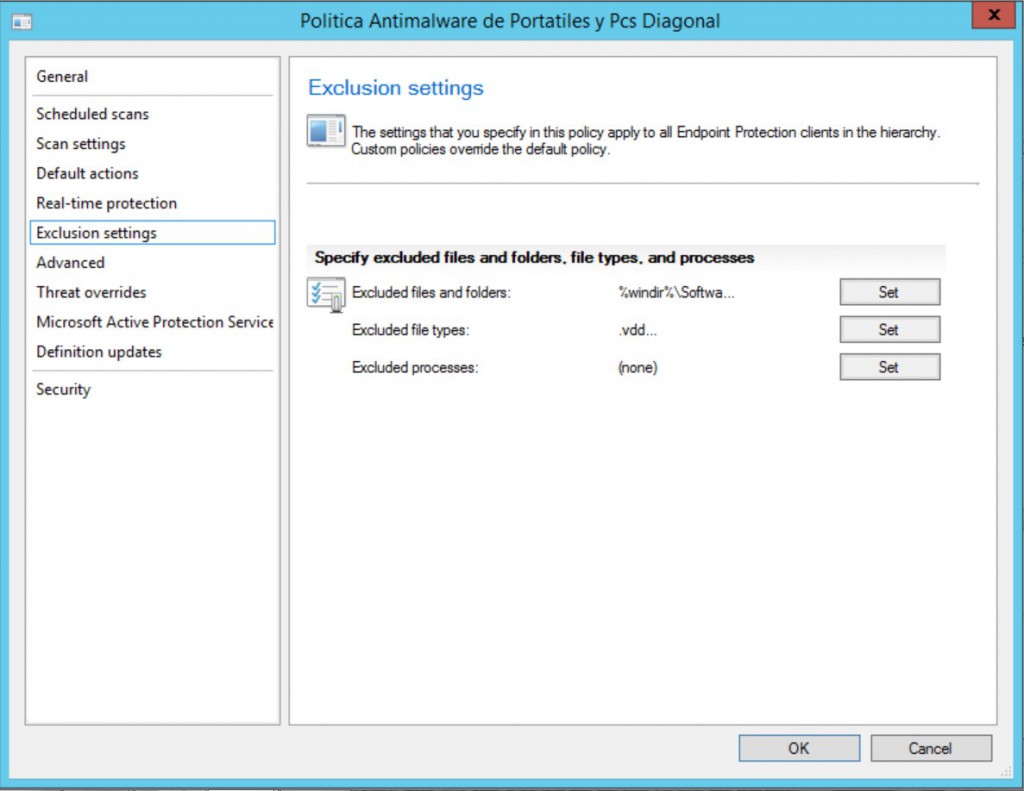

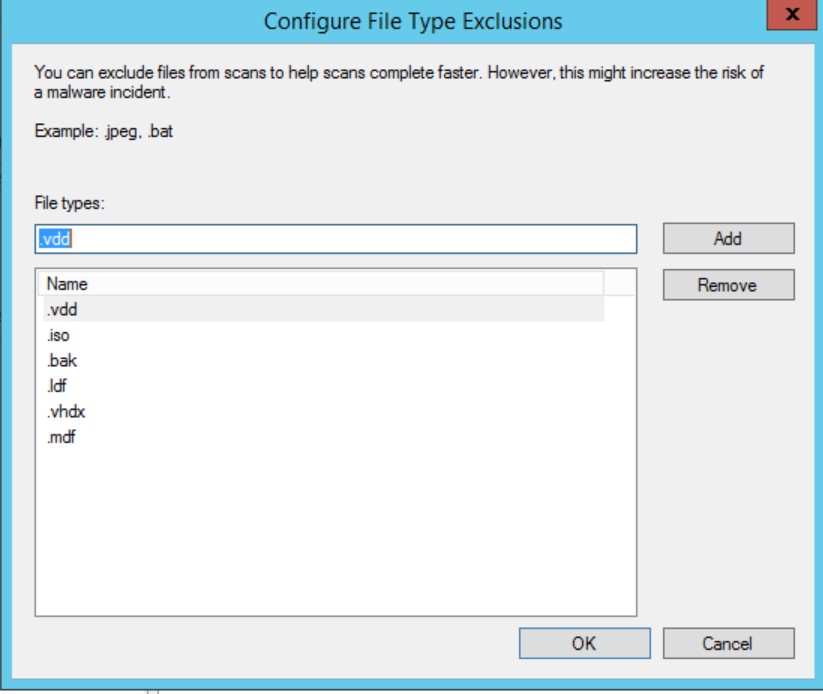

Seleccionamos Exclusion settings

aquí he modificado una opción excluir el tipo de archivos porque en mi portátil con Windows 8 tengo Hyper-V con mi laboratorio de SCCM y no quiero que me escanee los archivos .vhd, vhdx, .iso , .ldf y .mdf voy a Exclused files type hacemos clic en set

y empezamos añadir la extensiones de los archivos .vhd y Add así con todas la extensiones de los archivos que queremos excluir del escaneo y hacemos clic en Ok.

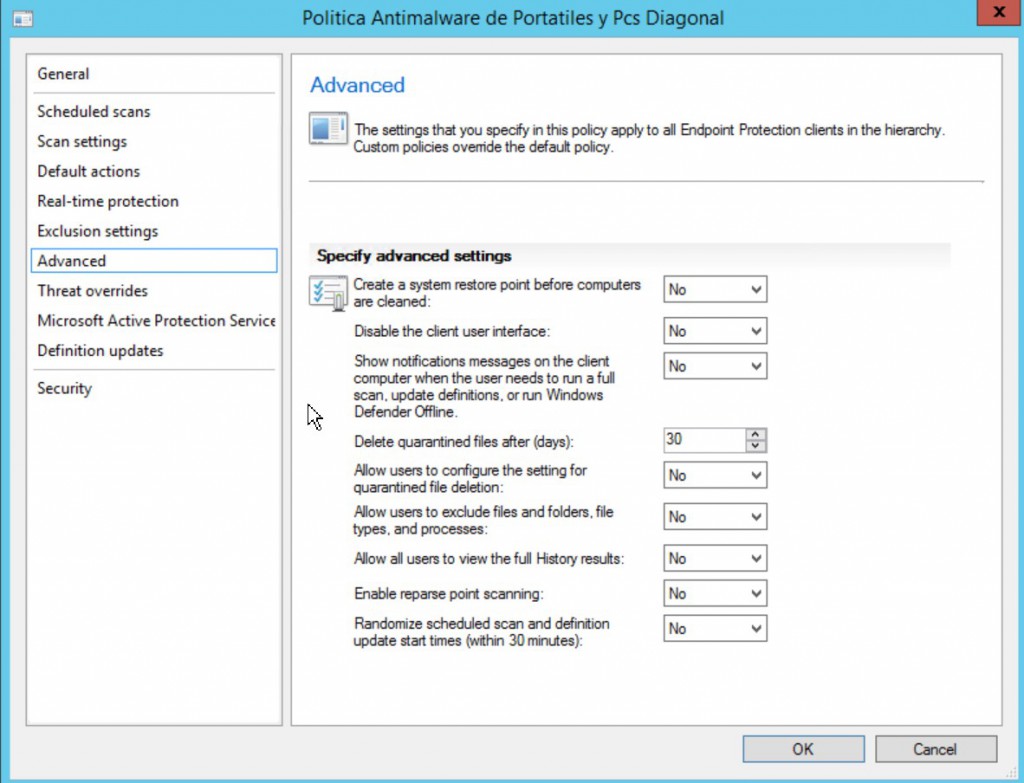

Seleccionamos Advanced

lo dejemos todo por defecto .

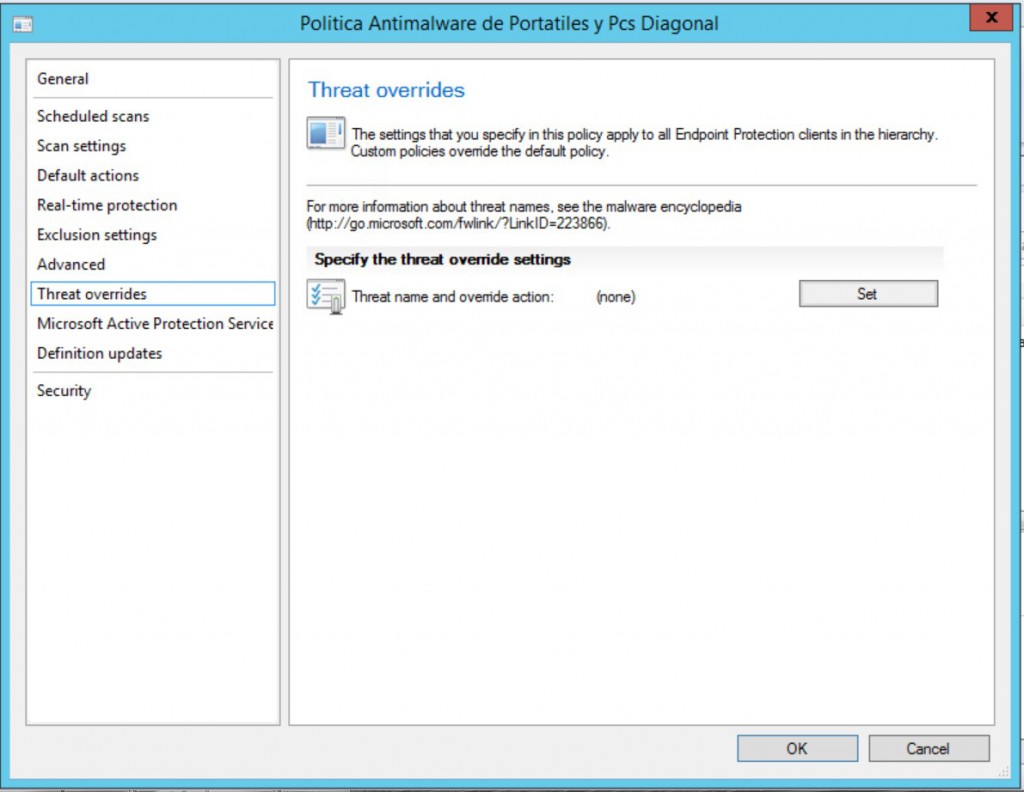

Seleccionamos Threat overrides

Lo dejamos por defecto porque no queremos anular ninguna amenaza.

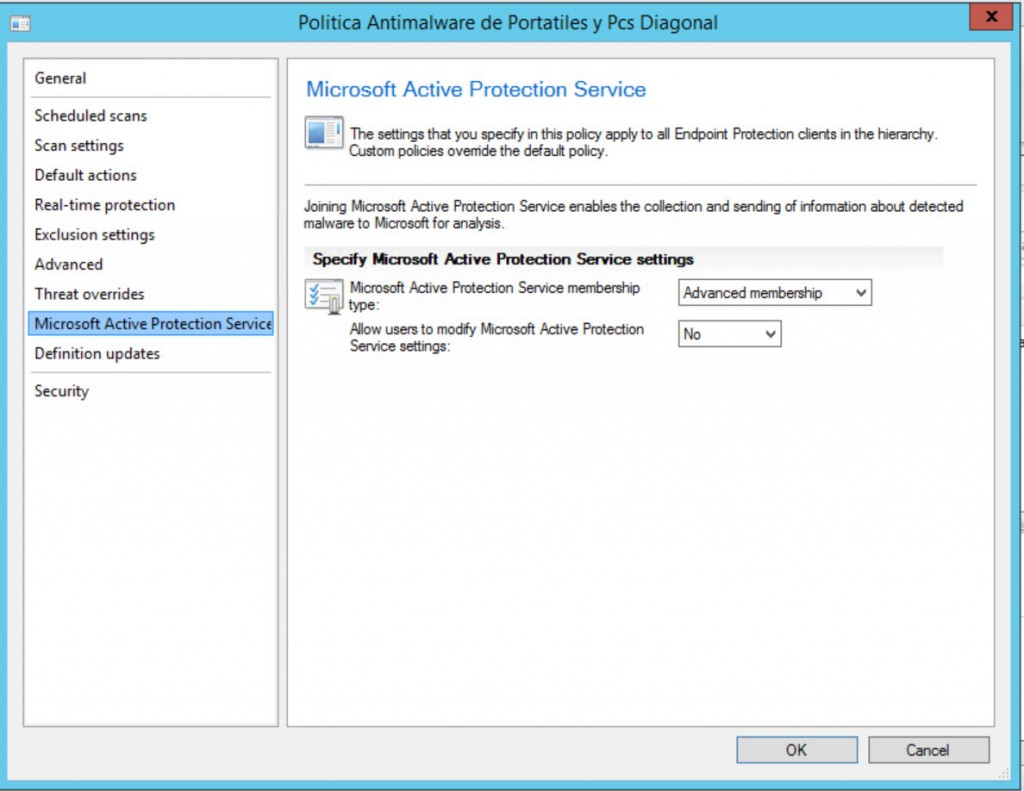

Seleccionamos Microsoft Active Protection Service

esta opción es para elegir el nivel de servicio que queremos de MAPS Microsoft Active Protection Service , anteriormente conocido como Microsoft SpyNet, es una comunidad en línea en todo el mundo que incluye a los usuarios de System Center Endpoint Protection.

Como miembro avanzado, MAPS envía información más detallada sobre el software detectado y alerta al usuario si detecta software que no ha sido analizada por los riesgos.

Microsoft recomienda que por lo menos elegir una membresía básica, ya que tienes un nivel de protección más elevado que si no participára en el MAPS. Si el malware entra en su organización que aún no ha sido identificada por las definiciones de antimalware anteriores, y que tiene un comportamiento similar al del malware, esta información será transmitida al Centro de Protección de Microsoft para que pueda entender mejor lo que el malware está haciendo y sus características. Esto puede dar lugar a nuevas definiciones de antimalware para proteger a usted ya otras organizaciones de que el malware.

Nosotros seleccionamos Advanced membership y Ok

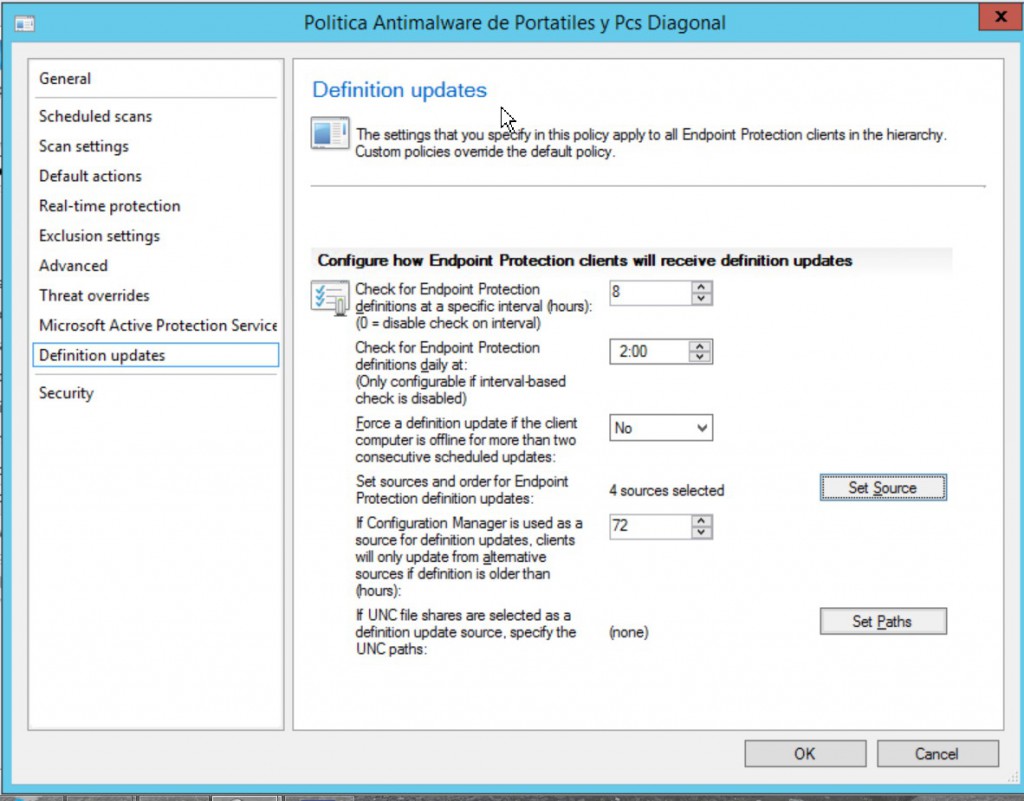

definition updates

Aquí lo dejamos todo por defecto y hacemos clic en OK.

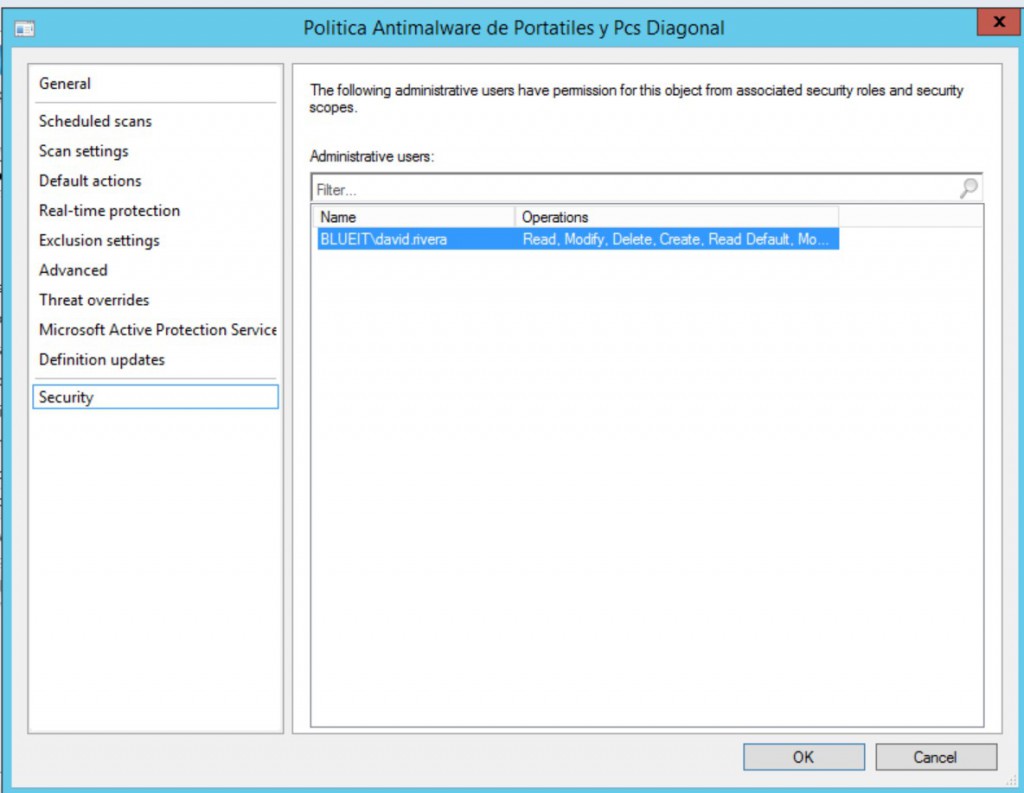

Vamos a Security.

Aquí nos informa de los usuarios que tienen permisos y que puede hacer con estos permisos

Hacemos clic en Ok .

ya tenemos la política de Antimalware hecha.

ahora vamos a desplegarla.

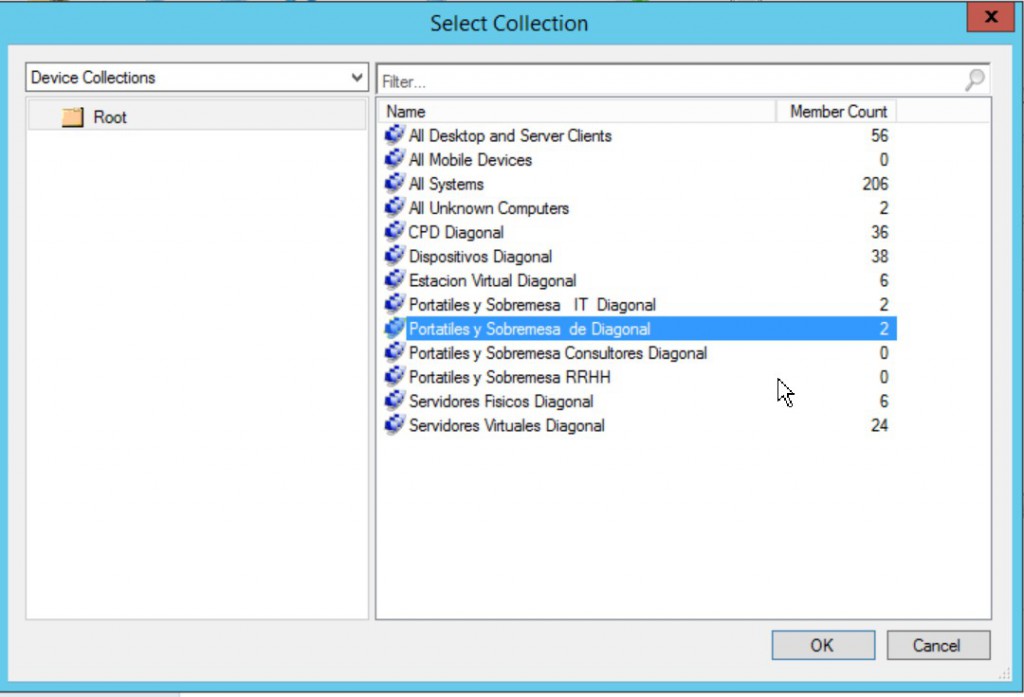

Hacemos clic en la política creada vamos a la ribbon hacemos clic en Deploy.

Seleccionamos la colección a la que va destinada la política y hacemos clic en OK.

ya tenemos nuestra política de Antimalware creada y desplegada.

Saludos y hasta la próxima.